|

Suplantación en Facebook, como se origina y como se eliminaDe Juan Sánchez | Fecha: 25/06/2015 |

Ya hace algún tiempo que avisamos que se estaba propagando un troyano a través de videos compartidos en la red social Facebook y aún hay gente que confunde lo que és y como combatirlo por lo que si primero no tenemos claros ciertos términos que pueden inducir a error a los usuarios y que se usan indiscriminadamente sin saber exáctamente de que estamos hablando o cuales son las potenciales consecuencias, no podremos poner solución a un problema cada vez más común, la suplantación de identidad y que no deberemos confundir con el secuestro o robo de las credenciales de acceso que a diferencia de la suplantación, impide el normal acceso y uso de nuestra cuenta.

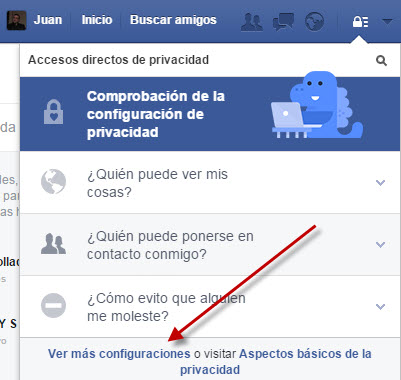

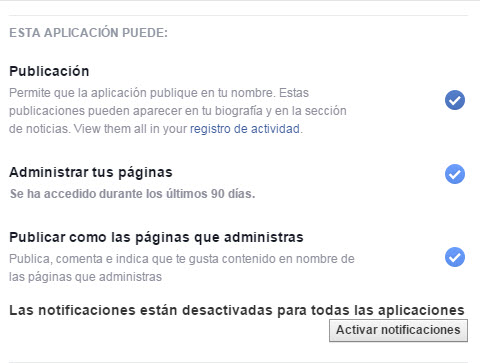

Citamos las definiciones expuestas en la Wikipedia Gusano: Un gusano informático (también llamado IWorm por su apócope en inglés, I de Internet, Worm de gusano) es un malware que tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario. Los gusanos informáticos se propagan de ordenador a ordenador, pero a diferencia de un virus, tiene la capacidad a propagarse sin la ayuda de una persona.Virus: Un virus informático es un malware que tiene por objetivo alterar el normal funcionamiento del ordenador, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el código de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en una computadora, aunque también existen otros más inofensivos, que solo se caracterizan por ser molestos.Troyano: Se denomina caballo de Troya, o troyano, a un software malicioso que se presenta al usuario como un programa aparentemente legítimo e inofensivo, pero que, al ejecutarlo, le brinda a un atacante acceso remoto al equipo infectado. El término troyano proviene de la historia del caballo de Troya mencionado en la Odisea de Homero.Una vez aclarado ésto, ya podemos decir que el 70% de las suplantaciones sufridas en la reconocida red social Facebook es por culpa de troyanos, dado que son consecuencia de aceptar las condiciones de uso de aplicaciones sin revisar los permisos que requiere. Facebook tiene ciertas herramientas que ayudan a los desarrolladores y programadores web a integrar los servicios ofertados directamente en la red social, por ejemplo podemos identificarnos en una página web sin necesidad de realizar un registro en ésta o compartir ciertos contenidos con un simple click de ratón, pero se convierten en armas peligrosas si son usadas de forma ilegítima o simplemente si no leemos los permisos. Igual que cuando se instala una aplicación en nuestro smartphone, al activar una app de Facebook se nos muestra una lista de 'habilidades' que la app en cuestión podrá hacer con nuestros datos, como extraer información privada, nuestra o de nuestros amigos, acceder a nuestras fotografías y vídeos o la que nos lleva al tema que nos acontece, el desarrollador podrá publicar en la red social con nuestro nombre y normalmente todo comienza con un enlace o vídeo muy llamativo que se debe compartir para poder visualizar y ahí es donde involuntariamente damos consentimiento expreso. Para revisar las aplicaciones a las que hemos dado permiso y comprobar si hay alguna potencialmente peligrosa que pueda estar haciendo un uso indebido de nuestra identidad, debemos acceder a nuestro perfil de Facebook y abrir el acceso a la configuración.  En la nueva ventana podremos ver todas las secciones que podremos configurar, ajustando los permisos y filtros que Facebook nos ofrece, en nuestro caso deberemos acceder a la sección aplicaciones para ver la lista de todas a las que les hemos dado permiso.  Ahora podremos revisar los permisos de cada una de ellas, empezando por las sospechosas y desconocidas y comprobar si alguna ha sido autorizada a publicar en nuestro nombre, lo que puede ser la causa de nuestro problema de publicaciones indeseadas.  En éste ejemplo podemos ver como hemos autorizado a ésta aplicación a publicar en nuestro nombre, gestionar nuestras páginas y publicaciones e interactuar con las de nuestros amigos. En caso de detectar que una aplicación hace un uso indebido, incluso si en algún momento dimos permiso y pensamos que ya no es necesario, debemos eliminar la aplicación de la lista revirtiendo así todos los permisos e impidiendo que puedan seguir haciendo uso de nuestra identidad. Como hemos comentado, ésto sólo sirve para eliminar los permisos concedidos a través de aplicaciones de Facebook, pero si nuestro problema viene derivado por un robo de contraseñas o por un malware de otro tipo, la solución la comentaremos en próximos post. ¿Has detectado publicaciones sospechosas entre tus contactos? Comparte con ellos para un Facebook más seguro

Votar

/ 5

(12 votos)

|

|